Nuova serie di cui non si sa assolutamente niente, ma questo non ha impedito alla macchina dell'hype di entrare in funzione.

Documentare una guerra segreta

Parla Alex Gibney autore di Zero Days, documentario appena presentato a Berlino su una spy story tra virus, nerd e nucleare iraniano.

Quest’anno la 66ma edizione della Berlinale ha presentato in concorso due documentari importanti, Fuocoammare di Gianfranco Rosi e Zero Days di Alex Gibney. Sono agli antipodi per stili cinematografici e metodi di ricerca, ma si prefiggono entrambi il compito di approfondire storie cruciali per la comprensione dell’attualità. La guerra cibernetica esiste ed esistono soprattutto delle armi tecnologiche già in attivo, con centinaia di professionisti statali impegnati a lavorarci (non solo Stati Uniti ma anche Israele, Iran, Cina, Russia). Eppure la maggior parte delle informazioni sono coperte dal segreto di Stato e i responsabili dei vari bureau rifiutano apertamente di parlarne in pubblico. L’assurdità di questa situazione ha spinto il regista Alex Gibney (premio Oscar per Taxi to the Dark Side e autore di Going Clear, il documentario su Scientology) a esplorare il tema, complice anche l’amicizia con David Singer, giornalista del New York Times ed esperto di armi nucleari e guerre tecnologiche.

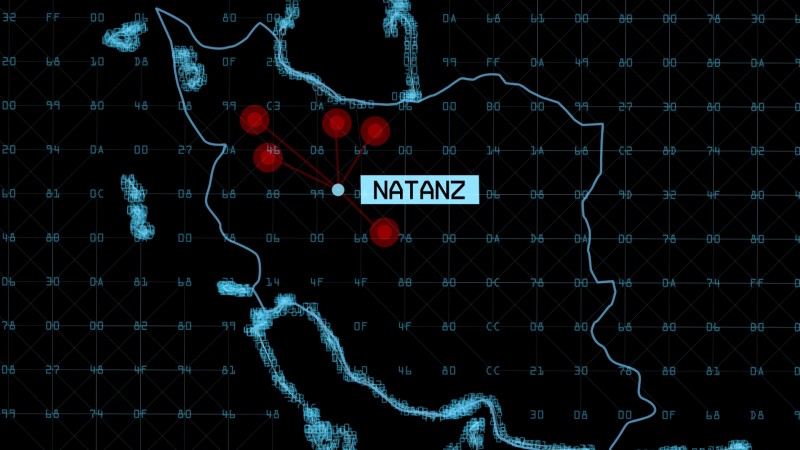

Zero Days segue la storia di uno dei più raffinati malware recenti, Stuxnet, intercettato da esperti che setacciano costantemente la rete in cerca di virus. Per quanto criptato e complesso, ogni codice porta con sé la storia della propria fabbricazione: Stuxnet fu in realtà progettato dagli Stati Uniti—in collaborazione con Israele – per attaccare stabilimenti nucleari in Iran. L’obbiettivo era sabotare un componente Siemens che regola il funzionamento degli impianti. Il vero problema è che lo stesso componente – una scatoletta dalle forme poco fantascientifiche – è alla base di moltissime infrastrutture moderne, come illuminazioni stradali, segnaletiche e trasporti. “Olympic Names” è il sinistro nome di quest’operazione e prima accertata offensiva cibernetica tra Stati della storia. Stuxnet ha perso la sua urgenza quando lo scorso aprile si è raggiunto l’accordo sul nucleare tra Usa e Iran. Una condizione molto diversa da quella di Israele, che però continuava ad avere il virus in “co-gestione”. Stretto fra interessi politici diversi, il malware è uscito dai gangheri, proliferando in modo incontrollabile e infettando migliaia di altre postazioni nel mondo. Nel documentario vengono intervistate figure istituzionali come Michael Hayden (ex Nsa e Cia) e i nerd che investigano sulle origini dei codici. Soprattutto, sono coinvolte svariate fonti che hanno preferito rimanere anonime. Gibney, che ha già discusso il tema dello spionaggio con We Steal Secrets: The Story of WikiLeaks (2013) ha raccolto queste testimonianze collettive in uno script unico, recitato poi da un’attrice. Lo abbiamo intervistato il giorno della presentazione del film al Festival di Berlino.

Clara Miranda Scherffig: Il problema dell’estrema segretezza: una delle ragioni potrebbe risiedere nel fatto che esiste una differenza di competenze troppo grande tra gli informatici e la gente comune.

Alex Gibney: Certo, è stato solo grazie alle grandi fughe di informazione recenti—come WikiLeaks o Snowden—che abbiamo ricevuto una specie di “forza contraria”, capace di combattere il regime di estrema segretezza mantenuto sull’argomento dalle istituzioni. Le rivelazioni di Snowden sono state un grandissimo shock, perché dimostravano che sicuramente il governo americano stava mentendo ai cittadini. Quando Daniel Ellsberg dei Pentagon Papers ci parla di Henry Kissinger, racconta come ci si sente quando si è in possesso di documenti segreti. Sei circondato da informazioni confidenziali. E quando parli con persone che non hanno accesso a queste informazioni, ti rendi conto che non sanno quello che sai tu. E quindi inizi a considerarli dei cretini, perché non possiedono le stesse conoscenze specifiche che hai tu. Finisce che li tratti con disprezzo perché non gli devi niente: ti senti superiore alla legge perché tu conosci cose importanti e loro no. Questo fa emergere una particolare psicologia del potere e l’irresponsabilità che ne deriva è pericolosa. Mi ero già interessato alla natura “cyber” di questo problema con il documentario su Snowden, ma questa di Zero Days è un’altra dimensione: cosa succede quando i computer si trasformano in armi pericolose? C’è una sfumatura alla Dottor Stranamore in quest’idea di armi autonome, che, indipendentemente, si intrufolano nei sotterranei di fabbriche dove si fonde l’uranio. C’erano già tutte le caratteristiche per una spy story.

I documentari sono capaci di catturare l’attenzione perché sono molto più “emozionanti” di dieci, quindici anni fa

CMS: Gli esperti e le fonti anonime che lei ha intervistato si autodefiniscono “nerd”. Il mondo dei geek è un mondo anche “inclusivo”, dove la ricerca e le informazioni sono condivise, i problemi confrontati e risolti insieme. Questa metodologia non rischia però di far nascere nuovi tipi di spionaggio?

AG: Michael Hayden sottolinea come la segretezza connessa a questo tipo di arsenale derivi anche dal fatto che le armi tecnologiche vengono letteralmente prodotte durante attività di spionaggio. Queste armi vengono dunque concepite in parte come strumento di indagine spionistica, in parte come puro oggetto offensivo. Non a caso si dice che lo spionaggio nasce segreto. Infatti ho capito che avevamo il film quando ho parlato con questi ragazzi. Anche loro hanno temuto per la loro incolumità: mentre analizzavano un codice che credevano essere un semplice malware, hanno scoperto gli indizi di un omicidio [di uno scienziato iraniano dell’impianto]. Se Zero Days è un giallo, loro sono i detective. In ogni caso, bisogna conoscere le proprie debolezze per rafforzare le proprie forze. Questa è stata la lezione dei ragazzi del Symantec, che hanno smontato il codice e ogni giorni ci aiutano a capire come funzionano le cose. Per proteggerci al meglio, dobbiamo informarci.

CMS: In tanti hanno chiesto se è stato minacciato durante la realizzazione del film.

AG: Abbiamo cercato di condurre le nostre ricerche “lontani dai radar”, ma diverse delle persone coinvolte, alcuni anche miei amici, temevano di discutere certe questioni, addirittura off record con me, per timore di essere arrestate. L’amministrazione Obama sta diventando sempre più drastica nella persecuzione degli informatori.

CMS: Come ha persuaso gli intervistati a partecipare al documentario?

AG: Alcuni intervistati erano abbastanza sicuri di ciò che potevano o non potevano dire, come Richard Clark [ex consulente presidenziale sul “cyberspazio”] e Michael Hayden. Loro erano addirittura entusiasti all’idea di parlarne. Altre fonti volevano rimanere anonime, ma erano motivate perché avrebbero potuto raccontare cose che altrimenti sarebbero state costrette a tacere. Nella ricostruzione abbiamo cercato di esprimere le diverse voci in un modo che li mettesse a loro agio.

CMS: Ha sottoposto il girato alle fonti anonime, o ha fatto avere loro copie dello script, prima di rilasciare il film?

AG: Non abbiamo lavorato esattamente in questo modo, ma siamo ritornati alle fonti per confermare e fare controlli incrociati con le informazioni che avevamo. Per corroborare la nostra tesi avevamo a disposizione anche diversi documenti, alcuni pubblici, altri no. Il nostro team ha anche interpellato il governo per verificare certi passaggi.

CMS: Come sapeva di potersi fidare delle fonti?

AG: Non puoi mai sapere. Segui il detto “Non fidarti, verifica”. Dunque, innanzitutto ti fidi, ma soprattutto controlli. In primo luogo perché può capitare che le fonti fraintendano certe informazioni senza neanche rendersene conto, e in secondo luogo perché il mio rapporto finale è con il pubblico. E anche le fonti devono capire che il mio lavoro è proteggerle, ma il mio compito principale è comunicare ciò che io penso sia la verità.

CMS: Perché Michael Hayden si è fatto avanti per parlare—tace su alcune cose ma si mostra anche aperto al dialogo?

AG: Non conosco la risposta a questa domanda. Quello che penso è che Hayden sia rimasto un po’ sorpreso di quanto sia andata oltre l’amministrazione Obama in termini sia di droni che armi tecnologiche, almeno rispetto a quanto fatto dall’amministrazione Bush. Da una parte Hayden è convinto che intimare all’Iran un rallentamento sul nucleare sia una cosa buona. Ma dall’altra, quando gli faccio notare che Stuxnet rappresenta un attacco drammatico alle infrastrutture fondamentali della nostra società, per di più in tempo di pace, lui mi dice che si, è una faccenda molto grossa. E questa è stata un’operazione dell’amministrazione Obama. Sotto Bush il programma esisteva già, ma era in scala minore. È sotto Obama che diventa una questione così dirompente. Ed è un filo rosso che puoi seguire, se sei uno studente di psicologia: i politici ricevono grandissimi poteri e molto raramente lo restituiscono. Di solito se ne prendono di più. Ed è questo che sta succedendo con Obama.

CMS: I documentari di questi anni sono sempre più simili a indagini di giornalismo investigativo.

AG: Almeno negli Stati Uniti stiamo vivendo la scomparsa dei giornali, e penso che i documentari siano capaci di catturare l’attenzione perché sono molto più “emozionanti” di dieci, quindici anni fa. La qualità registica è migliorata. C’è anche l’idea che i documentari siano capaci di esplorare mondi lontani, mai visti… Prima c’erano i documentari naturalistoco, oggi ci sono i documentari sulla natura umana. Ci interessiamo ad argomenti che i giornali non coprono. Nel nostro caso, la gente non comprende la diffusione e il potere delle armi tecnologiche. Spero che Zero Days abbia impatto sull’opinione pubblica, perché negli Stati Uniti, dove abbiamo le più potenti armi di questo genere, nessuno ne sta parlando. E la cosa assurda è che se utilizzi armi cibernetiche, in realtà fornisci strumenti al nemico per creare il proprio arsenale—non diversamente da ciò che accadde quando il governo americano armò i talebani contro i sovietici e poi tale scelta si rivoltò contro di noi.

CMS: I nerd che scoprono Stuxnet sono affascinati dalla raffinatezza del codice e sono sorpresi che abbia solo “pochi bug” (quando i malware normali ne sono pieni). Come ci si relaziona al concetto di errore, se è già dato per scontato all’interno di armi di questo genere e come è possibile che i governi non si rendano conto che un’arma imperfetta può sfuggire al loro controllo?

AG: Questa è la storia delle guerre. Quante bombe sono state lanciate nel luogo sbagliato. Quanti missili hanno seguito coordinate erronee. Queste cose non sono mai perfette. È la natura della tecnologia.